تم ربط ممثل تهديد مجهول بمجموعة أدوات برمجيات خبيثة نشطة قيد التطوير تسمى "Eternity Project" والتي تتيح لمجرمي الإنترنت المحترفين والهواة شراء أدوات سرقة وفيروسات متنقلة وبرامج الفدية وروبوت رفض الخدمة الموزع (DDoS) .

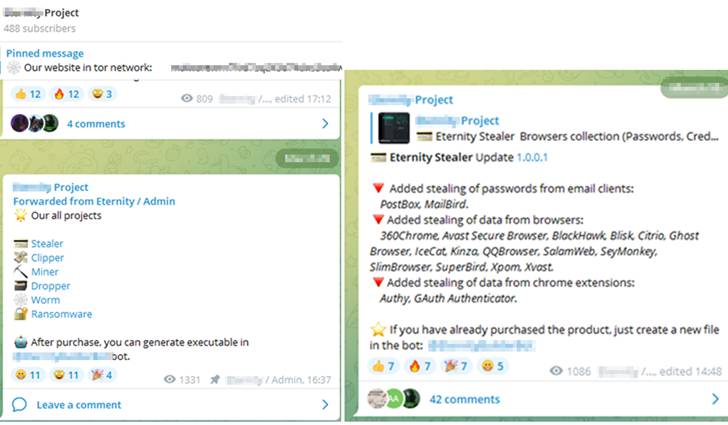

ما يميز هذا البرنامج الضار كخدمة (MaaS) هو أنه بالإضافة إلى استخدام قناة Telegram لتوصيل التحديثات حول أحدث الميزات، فإنه يستخدم أيضًا Telegram Bot الذي يمكّن المشترين من إنشاء البرنامج الثنائي.

قال باحثون من Cyble في تقرير نُشر الأسبوع الماضي : "[الجهات الفاعلة في التهديد] توفر خيارًا في قناة Telegram لتخصيص الميزات الثنائية ، والتي توفر طريقة فعالة لبناء ثنائيات دون أي تبعيات" .

يمكن تأجير كل وحدة على حدة وتوفر وصولاً مدفوعًا إلى مجموعة متنوعة من الوظائف:

Eternity Stealer (260 دولارًا للاشتراك السنوي) : الوصول الى كلمات مرور Siphon وملفات تعريف الارتباط وبطاقات الائتمان وملحقات العملات المشفرة في المتصفح ومحافظ التشفير وعملاء VPN وتطبيقات البريد الإلكتروني من جهاز الضحية وإرسالها إلى Telegram Bot

Eternity Miner (90 دولارًا كاشتراك سنوي): يسيء استخدام موارد الحوسبة الخاصة بآلة مخترقة لتعدين العملة المشفرة

Eternity Clipper (110 دولارًا): برنامج يقوم على سرقة عملة مشفرة أثناء معاملة عن طريق استبدال عنوان المحفظة الأصلي المحفوظ في الحافظة بعنوان محفظة المهاجم.

Eternity Ransomware (490 دولارًا): برنامج Ransomware 130Kb قابل للتنفيذ لتشفير جميع ملفات المستخدمين حتى يتم دفع فدية.

Eternity Worm (390 دولارًا): برنامج ضار ينتشر من خلال محركات أقراص USB ومشاركات الشبكة المحلية والملفات المحلية وكذلك عبر رسائل البريد العشوائي التي يتم بثها على Discord و Telegram.

أشار Cyble إلى أن هناك مؤشرات على أن مؤلفي البرامج الضارة ربما يعيدون استخدام الكود الحالي المتعلق بـ DynamicStealer ، المتوفر على GitHub، ويتداولونه تحت اسم جديد لتحقيق الربح.

from موضوع جديد لك https://ift.tt/wroWKkb